Opossum Attack に関する注意喚起

TLS通信の信頼性を揺るがす新たな脆弱性『Opossum Attack』が発見されました。本稿では、その概要・仕組み・影響範囲・対策方法についてご説明いたします。

1. 脅威概要

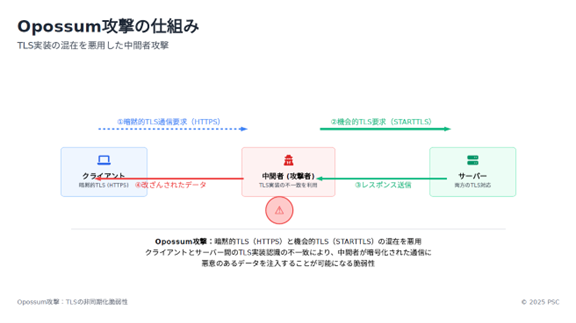

Opossum Attack は、TLS(Transport Layer Security)の利用方法の違いを悪用した新しいタイプの中間者(MITM)攻撃です。TLS通信自体は暗号化されていますが、この攻撃では、通信の始まり方の違い(Implicit TLSとOpportunistic TLS)により、通信のタイミングにズレが生じ、そこを狙って攻撃者が不正なデータを注入できるという問題があります。

2. 技術解説

TLSには主に2つの使い方があります。

・Implicit TLS:最初から暗号化された接続

・Opportunistic TLS(STARTTLS):最初は平文接続し、途中で暗号化に切り替える

この2つの方式が混在していると、サーバとクライアントの間で“どの通信が暗号化されているか”にズレが生じ、攻撃者はこのズレ(desynchronization)を利用して、暗号化通信の途中に不正なデータを割り込ませることができます。

3. 攻撃の流れ

-

クライアントがTLS接続を開始する(Implicit または Opportunistic)

-

攻撃者が初期ハンドシェイクを傍受して操作する

-

TLSモードの不一致により同期がずれる

-

攻撃者が悪意のあるリクエストまたはセッショントークンを挿入する

-

サーバが挿入されたデータを知らないうちに処理する

-

クライアントが操作された、または予期しないレスポンスを受信する

4. 被害と影響範囲

調査によると、Webサーバやメールサーバを含む数百万のシステムが、この攻撃に影響を受ける可能性があります。

特に以下のような被害が想定されています:

・Webサイトで意図しないページを表示(例:/cat.htmlの代わりに/dog.html)

・ログインセッションの乗っ取り

・クロスサイトスクリプティング(XSS)攻撃の拡張

・HTTPヘッダのすり替えによるリクエストの分割(Request Smuggling)

5. 対策

この脆弱性への主な対策は、Opportunistic TLSの使用をやめ、全ての通信をImplicit TLSに統一することです。

ApacheやCyrus IMAPdなど、影響を受けるソフトウェアの多くは、すでに設定変更または修正パッチを提供しています。

また、ALPNやSNIといったプロトコルを使った通信整合性の強制も補助的な対策となりますが、根本的な解決にはなりませんので注意が必要です。

作成日: 2025年7月22日

作成者: ピーエスシーセキュリティチーム