SERVICE SECURITY SURVEY

予めリスクを診断・把握する事で、

社内外からの侵入そして改ざん・情報漏えい等の

インシデント被害を未然に防ぐ為の対策を。

<ニーズに合わせて4+Exの診断プラン>

EXPRESS

BASIC

VALUE

ADVANCED

PINPOINT

※エクスプレスプラン診断内容について

■診断対象

・ヒアリングシートに記載頂いたサイトの自動探査により診断対象を取得し、連続して診断処理を実施します。(取得した対象のお客様確認は行いません)

・ヒアリングシートにトップページと同じドメイン内のサブドメインを2件まで追加頂けます。(IPアドレスでの指定の場合はトップページ分のアドレスのみ)

・自動探査にて検出する診断対象は500リンクまでとなります。

・1ページ内から検出する診断対象は100リンクまでとなります。

・トップページから検出するリンクの深さは20階層までとなります。

・重複するページの除外、拡張子による除外、ファイル名による除外などで対象を絞ることができます。

■診断結果報告

・診断処理完了後、最短2日(3営業日以内)で報告書を提出します。

・報告書の内容に対するお問い合わせは、報告書送付後1月以内での受付となります。

・報告会の実施については対応しておりません。

・再診断をご希望の場合は、再度お申し込みを頂く必要がございます。

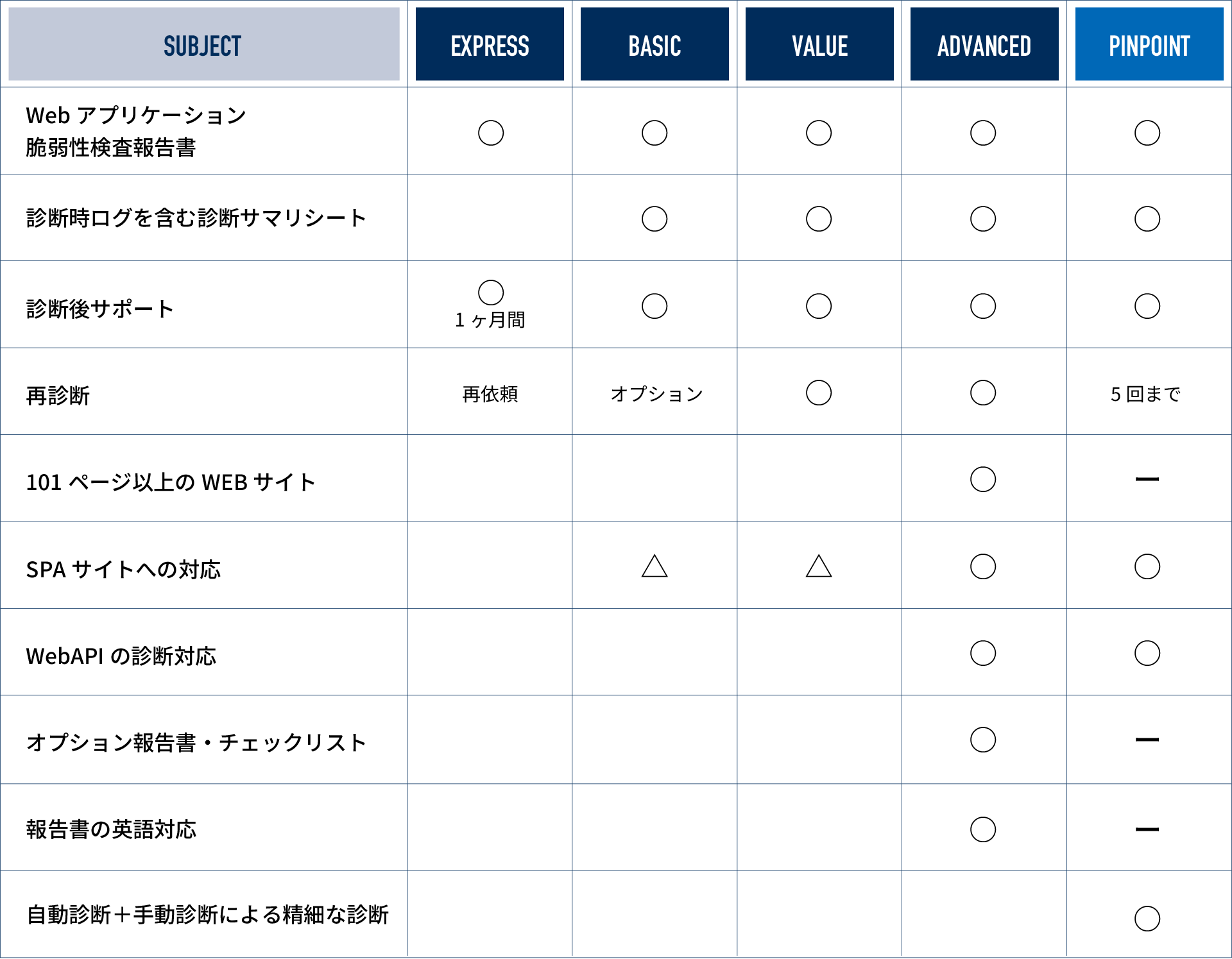

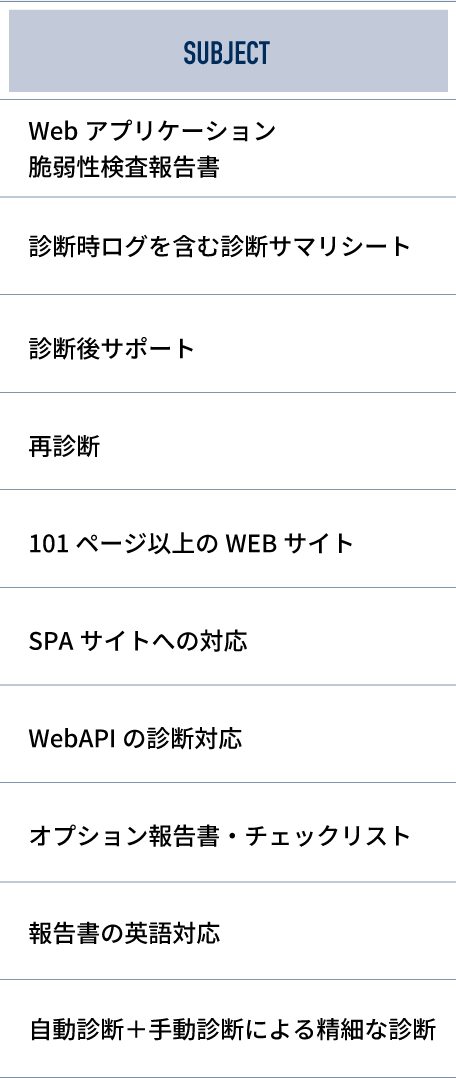

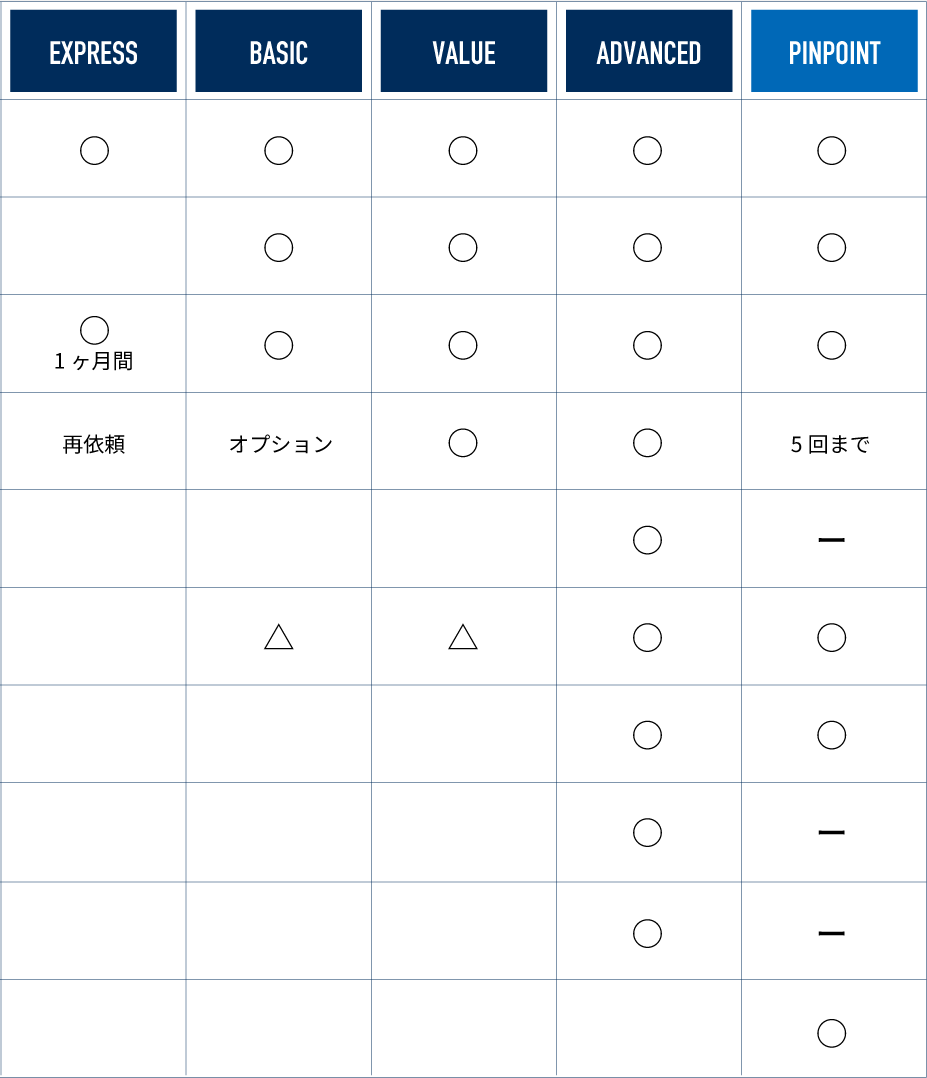

<プラン比較>

上記プラン以外も柔軟に対応可能ですので

お気軽にお問合せください。

<プラン比較>

<

>

<

>

上記プラン以外も柔軟に対応可能ですので

お気軽にお問合せください。

Vulnerability EXplorer

Vex

日本国内市場シェアNo.1の

Webアプリケーション型

セキュリティ診断ツール

- 高いシナリオの再現能力

- 視覚的にも分かりやすいシナリオマップ

- 日本語固有の脆弱性にも対応

- 新しい脆弱性への緊急対応

<Vexが選ばれる理由>

導入費用の削減

すでにクラウド上にある、PSC のサービスを利用することで、無駄なコストをかける必要がありません。

導入スピードが早い

技術者が対応窓口からレポーティングまで一気通貫で行うことで、迅速な対応と言う時間的なコスト削減にも繋がります。

導入・運用の手間なし

クラウドのハードウェアといったサーバの根幹となる部分は、クラウド事業者の責任範疇となるため、利用者としては運用コストを考える必要がありません。

REPORT

マクロからミクロまで

総合レポート

診断結果のレポートは、お客様に合わせて詳細な項目まで洗い出した結果をまとめております。ページの冒頭で総合的な評価が一目でご確認頂き、各論は百数十ページにも及ぶ各論詳細な資料にてレポートさせて頂きます。

- 1800個以上の診断項目

- 結果だけでなく対応方法も記載

<レポート項目>

診断結果の評価

最初にどの程度のセキュリティ強度なのかを検出された脆弱性の数によって、5段階で評価します。

・診断結果は「S」~「D」まで5段階

・全体評価(サマリー)とリスク抽出部分について記載

発見した脆弱性の概要

全体を把握していただくために、まず発見した脆弱性の概要が掲載されます。概要で掲載される項目は、以下となります。

・見つかった問題のタイプ

・影響を受けるURL

・推奨される修正方法

・セキュリティリスク

各リスクごとの詳細説明

発見した脆弱性と該当箇所を詳細に掲載します。詳細説明される項目は、以下となります。

・重要度

・URL

・パラメータ

・リスク

・修正・要求と応答ログ及び問題箇所

<診断対象項目>

SURVEY TARGET

WebやApplicationの他

NetworkやServer等、

広範な診断対象範囲。

SQLインジェクション

OSコマンドインジェクション

リモートコード実行

オープンリダイレクト

HTTPヘッダインジェクション

SSIインジェクション

XPathインジェクション

LDAPインジェクション

XML外部実体参照

安全でないデシリアライゼーション

ディオレクトトラバーサル

クロスサイトスクリプティング

クロスサイトリクエストフォージェリ

平文通信

セッションフィクセーション

セッション管理不備

過度な情報漏洩

不適切なエラー処理

サービス運用妨害

セキュリティ設定の不備

ファイル及びディレクトリの漏洩

脆弱性を含む製品の使用

不適切なアクセス制御

NoSQLインジェクション

<診断対象の脆弱性>

RISK SUBJECT

最新の脅威も

定期更新によりカバー

Vexは約3ヵ月に1度、定期的に新しい機能追加や検査シグネチャの追加/更新。さらに、危険度の高い新しい脆弱性の報告があった場合、発表後数日以内に緊急リリースにて対応しております。

・ブルート・フォース

・不適切な認証

・脆弱パスワード・リカバリー検証

・資格情報 / セッション予測

・不適切な許可

・不適切なセッション有効期限

・セッション固定

・コンテンツ・スプーフィング

・クロスサイト・スクリプティング

・バッファー・オーバーフロー

・書式文字列攻撃

・LDAP 注入

・OSコマンド実行

・SQL注入

・SSI注入

・アプリケーション・プライバシー・テスト

・アプリケーション品質テスト

・ユーザー定義テスト

・URLリダイレクターの悪用

・リモート・ファイル・インクルード

・クロスサイト・リクエスト・フォージェリー

・HTTPレスポンス分割

・NULLバイト・インジェクション

・SOAP配列の悪用

・XML属性ブローアップ

・XML外部エンティティー

・XMLエンティティーの拡張

・安全でない索引付け

・悪質なコンテンツ

・XPath注入

SECURITY SURVEY